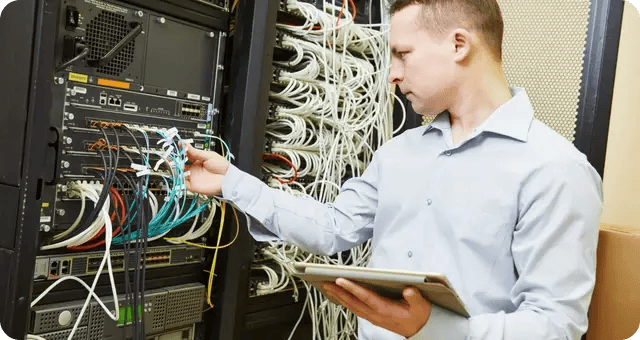

Was sind die Ziele von Hackern?

Hacker und Cyberkriminelle haben die unterschiedlichsten Angriffsmethoden entwickelt. Bei hunderttausenden neuen Schadprogrammen pro Tag beginnt man die fast unvorstellbare Menge an verschiedenen Cyberbedrohungen zu...

Mehr lesen