Enginsight - Die Cybersecurity Plattform

Wir analysieren mithilfe der Enginsight IT Security Software Ihren Sicherheitszustand, erkennen Bedrohungen und verhindern innovativ Hackerangriffe.

All-In-One Cybersecurity Lösung

Erkennen von Cybergefahren, Pentesting, Inventarisierung, SIEM, Automatische Sicherheitschecks, Monitoring

Komplette Prozessabdeckung:

Mit Enginsight deckt BRANDMAUER IT die gesamte Prozesskette ab - von Inventarisierung und Schwachstellen-Scanning bis hin zu Patchmanagement und Netzwerk- sowie Loganalysen.

Schnelle Reaktion auf Angriffe:

Anomalien und Angriffe werden sofort erkannt, und automatisch die passenden Gegenmaßnahmen eingeleitet, um maximale Sicherheit zu gewährleisten.

Einfache Handhabung:

Enginsight bietet leicht verständliche Analysen und konkrete Handlungsempfehlungen bei minimalen Konfigurationsaufwand - ideal für die Überwachung der gesamten IT-Infrastruktur.

Erweiterte Einblicke:

Schaffen Sie Transparenz in Ihrer IT-Umgebung und gewinnen Sie bislang unbekannte Erkenntnisse über den Sicherheitszustand Ihrer Systeme.

Fortschrittliche Cybersecurity:

Mit Monitoring, Mikrosegmentierung und SIEM-Technologien liefert BRANDMAUER IT eine innovative Lösung, die Ihre IT vor ackern schützt und Ihre Datenintegrität sicherstellt.

SCHRITT 1

IT-Inventarisierung

Wir scannen Ihre IT-Umgebung.

Getreu dem Motto "You can't manage what you can't measure" schafft eine automatische Erkennung aller Netzwerkgeräte eine vollständige Übersicht. Dadurch schaffen wir ein Live-Abbild Ihrer IT-Infrastruktur.

- Monitoring aller erkannten Geräte

- IT-Asset-Management

- Erfüllung der DIN ISO 27001

SCHRITT 2

IT-Security Analyse (intern)

Wir liefern eine Sicherheitsanalyse.

In kurzer Zeit erhalten Sie einen vollständigen Sicherheitsscan Ihrer gesamten IT. So lassen sich etwaige Sicherheitslücken schließen und Ihr Unternehmen wird zu echten BRANDMAUER gegen Hackerangriffe.

- 100% validierte Erkennung von Sicherheitslücken

- Best Practice Security Konfigurationen

- Live Monitoring und Verhaltensanalyse von Netzwerk Angriffen

- Intrusion Detection System

SCHRITT 3

IT-Security Analyse (extern)

Wir überwachen Ihre Webseiten.

Wir lassen keine Schlupflöcher in Ihren Webanwendungen und schützen Sie, Ihre Daten und Ihre Besucher vor Cyberkriminellen. Zusätzlich kümmern wir uns um eine optimale Verfügbarkeit und Sicherheit.

- Erkennung von Sicherheitslücken in Ihren Webservern und Webanwendungen

- Web-Monitoring & Port-Monitoring

- Handlungsempfehlungen zu sicherheitsrelevanten Konfigurationen

Zur Demoversion

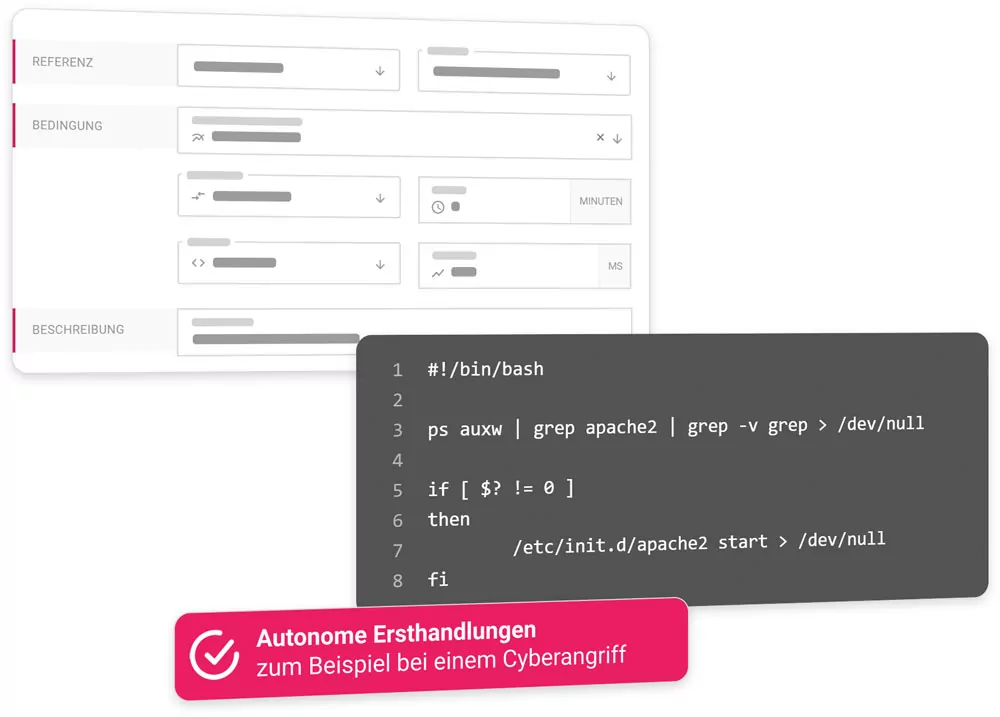

SCHRITT 4

IT-Security automatisieren

Wir automatisieren Ihre Routineaufgaben.

Ihre IT-Abteilung kann dadurch Zeitersparnisse von bis zu 50% verzeichnen, damit Sie und Ihre Administratoren sich wieder auf die wesentlichen Tätigkeiten Ihres Geschäftes konzentrieren können.

- Automatisierte Handlungen im Alarmfall

- Autofix von Sicherheitskonfigurationen

- Automatisierung von Workflows

- Automatisches Patchmanagement

Zur Demoversion

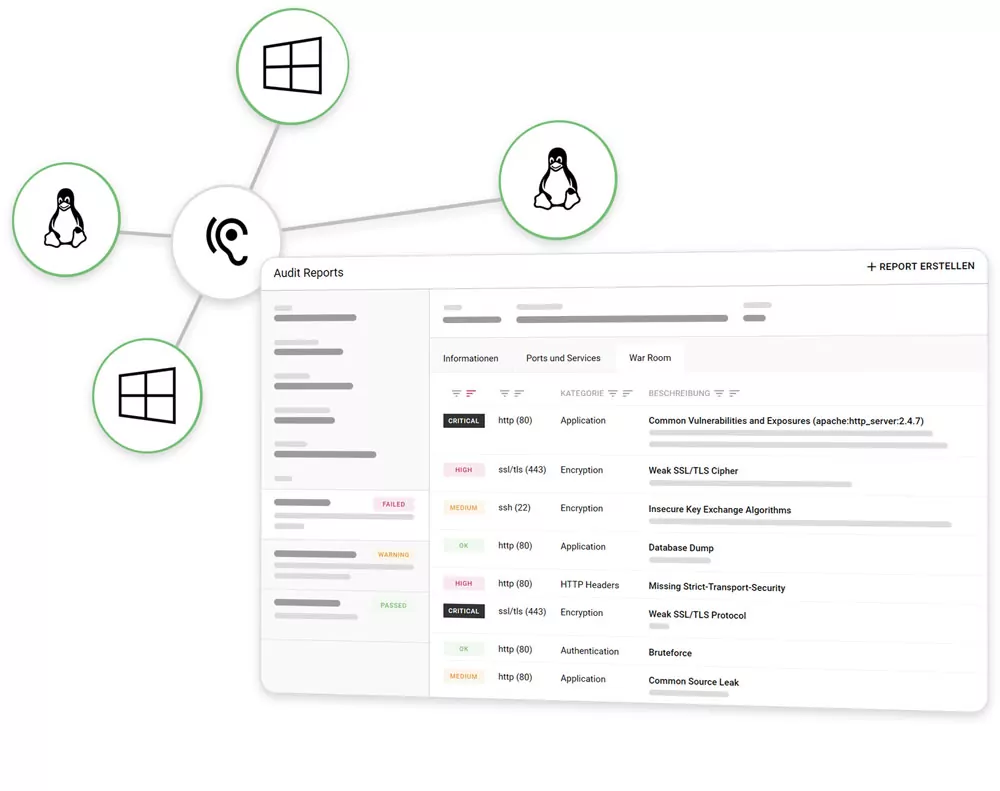

SCHRITT 5

Automatisierte Penetrationstests

Wir betrachten Ihre Systeme aus der Sicht eines Hackers.

Mithilfe von effizienten automatisierten Penetrationstests überwachen und testen wir regelmäßig Ihre Systeme und erkennen mögliche Schwachstellen frühzeitig.

- Simulation spezifischer Angriffsszenarien

- Automatischer Sicherheitsaudit für Server, Clients, Webseiten und ganze Netzwerksegmente

- Zusätzlicher Schwachstellenscan

- Ausführliches Reporting

Zur Demoversion

Häufig gestellte Fragen zu Enginsight

-

Was macht Enginsight?

Enginsight bietet eine automatisierte All-in-One-Cybersecurity Plattform, die speziell für den Mittelstand IT-Sicherheit und Monitoring verbindet.

Die wichtigsten Funktionen sind u.a.:

-

Vollständige IT-Sicherheitsanalyse

-

IT-Monitoring

-

Pentesting

-

IDS & SIEM

-

Konkrete Handlungsempfehlungen

Mehr über Enginsight finden Sie auf der Enginsight Website.

-

-

Wie hoch sind die Preise für Enginsight?

Für eine Kalkulation kontaktieren Sie bitte unseren Vertrieb. Die Preise berechnen sich individuell anhand Ihrer IT-Größe.

Für einen kostengünstigen Einstieg bieten wir aber auch eine Demoversion mit IT-Reviews, Audits und einer Management Präsentation an.

-

Wie lange dauert es, Enginsight testen zu können?

Im Rahmen einer Demoversion können wir Enginsight in kurzer Zeit bei Ihnen aktivieren. Ein vollständiger Demozeitraum (mit Audit-Terminen etc.) beträgt in etwa 1 Woche. Innerhalb dieser Woche zeigen wir Ihnen ganz genau mögliche Schwachstellen auf.

-

Bietet BRANDMAUER IT Enginsight Hosting?

Ja! Die Wahl liegt ganz bei Ihnen. Wir bieten Enginsight als SaaS und On-Premises Service an. Sie entscheiden, ob wir bei Ihnen oder uns hosten.

Sie haben Fragen zu Enginsight?

Unsere Sicherheitsexperten unterstützen Sie gerne.

Die aktuellsten Artikel in unserem IT Security Blog

2 min Lesedauer

Nur noch 47 Tage Zertifikatslaufzeit – Warum Sie jetzt handeln müssen

Apr 10, 2026 by Volker Bentz

2 min Lesedauer

Rechnungsbetrug trifft jeden. Das machen Unternehmen immer noch falsch

Apr 10, 2026 by Volker Bentz